QR Codes now play a major role in customer journeys. People scan QR Codes on packaging, menus, posters, and login screens. Brands use them because they move people from a physical moment to a digital action in seconds. Customers use them because they feel quick and familiar.

That convenience has fueled adoption across retail and hospitality, as well as events and software, but it has also introduced new cybersecurity challenges. It gives cybercriminals a wider opening. A QR Code itself does not create danger. The real risk starts when a code redirects someone to a fake login page, a malicious download, or a fraudulent payment form, which sometimes happens when attackers deploy malicious QR Codes.

That is why QR Code security matters for both sides of the scan. Individuals need to know how to spot red flags before they tap a link. Businesses need to create QR Code experiences that feel trustworthy at first glance. Clear branding, careful placement, and trusted link infrastructure all shape that trust.

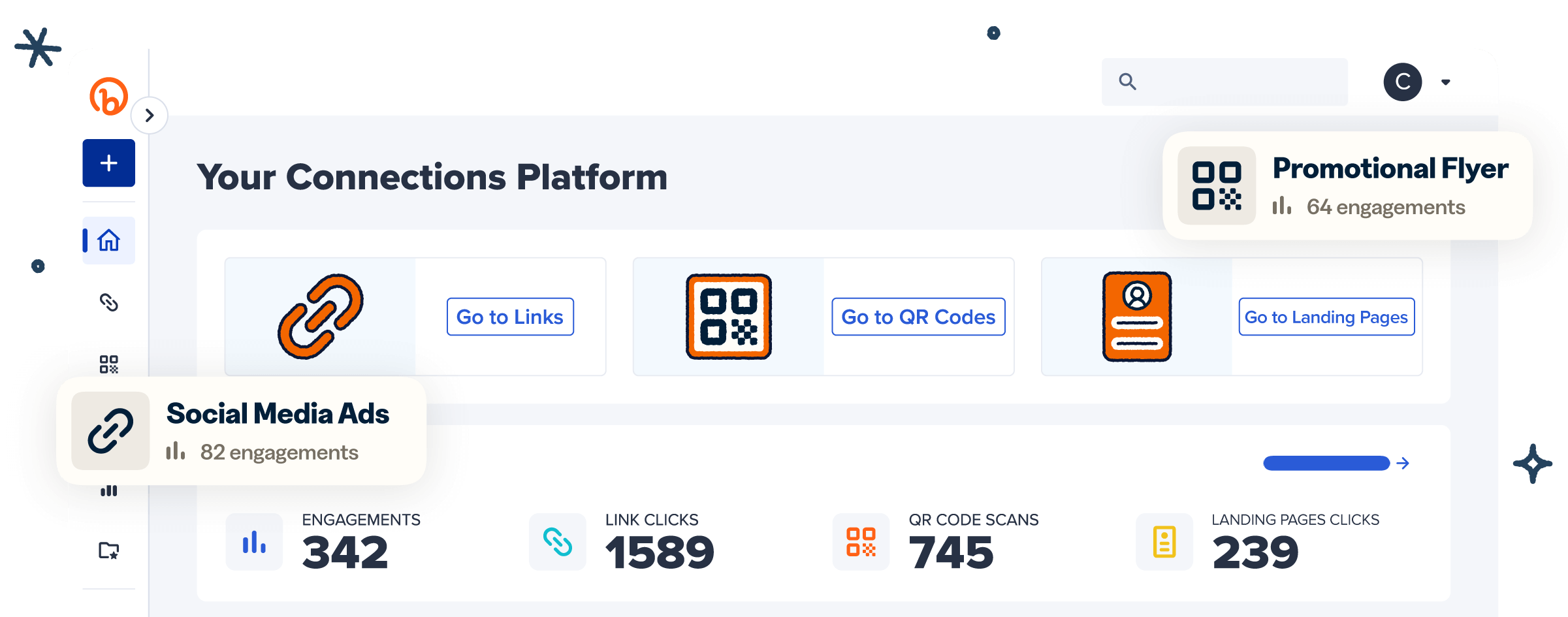

Bitly helps brands create secure, customizable, and trackable QR Code experiences. In this guide, you will learn where QR Code threats come from, how quishing works, and what practical steps help protect both your team and your audience.

Note: The brands and examples discussed below were found during our online research for this article.

Key takeaways

- QR Codes provide a quick path from physical spaces to digital experiences, and people stay safe when trusted brands use them responsibly.

- Attackers often rely on quishing or code replacement to trick people into scanning harmful destinations.

- Businesses can reduce risk by using branded QR Codes, secure short links, and trusted platforms.

- Bitly helps organizations pair customizable Bitly Codes with branded Bitly Links and scan monitoring tools.

Are QR Codes safe? Understanding the security landscape

QR Codes, or Quick Response codes, simply store information in a scannable format, much like a traditional barcode, but with greater information density. Most often, they hold a URL. In other cases, they hold contact details or an app setup flow. The code itself cannot harm a device; the destination behind the code determines the real level of risk.

A traditional link often lets people inspect the domain before they click. A QR Code hides that destination until the scan happens. That gap gives attackers room to disguise harmful links and fake legitimacy.

Criminals use that gap in several ways. They can send a user to a fake sign-in page that steals credentials. They can route traffic through a malicious redirect or point users to other malicious websites. They can push someone toward a download that installs spyware.

At the same time, legitimate brands use QR Codes securely every day. Authentication flows offer a strong example. A QR Code for an authenticator app can help users connect an account to two-factor authentication without typing long strings by hand. When brands support QR Codes with secure infrastructure, they improve both convenience and security.

So, are QR Codes safe? Yes, when people scan thoughtfully and when businesses build the experience with care. Awareness helps. Visual trust signals help. Reliable platforms help. When those elements work together, QR Codes become a practical tool instead of a gamble.

Common QR Code security risks and attacks

Most QR Code attacks do not rely on code-breaking. They rely on manipulation. Attackers want people to scan first and think later. That strategy makes social engineering the real engine behind many QR Code scams.

A fake QR Code might appear on a flyer, in an email, or on a payment sign. The surface looks normal. The destination does the damage. Here are the most common threats users and businesses should understand:

Quishing (QR Code phishing)

Quishing combines QR Code convenience with phishing tactics. Attackers create code that redirects to a fake website mimicking the look of a bank, retailer, or company login page. After a scan, the victim lands on a page that asks for a password, a payment detail (such as a credit card number), or another piece of sensitive information.

Quishing works because the scan feels normal. People already use QR Codes to view menus, claim offers, and sign in to tools. Attackers exploit that habit. They take a familiar behavior and turn it into a trap.

That makes quishing especially dangerous for highly visible brands. A customer may think they are interacting with a real business, even when the page comes from a scammer. If that person loses money or hands over credentials, the damage reaches beyond that single interaction. Trust in QR Codes drops, and trust in your brand can drop with it.

QR Code cloning

QR Code cloning happens when a scammer replaces a legitimate code with a counterfeit one. A criminal might print a sticker and place it over the original code on a poster or payment terminal. To the customer, everything looks official. The problem starts after the scan.

This tactic poses a serious challenge for businesses that rely on publicly visible printed codes. If no one checks those placements regularly, a cloned code can remain in place long enough to erode trust and steer customers toward a harmful destination.

Cloning also works because it targets context. The code sits in a place that already feels credible. A person scanning a menu at a restaurant or a payment sign at a kiosk rarely expects tampering. That assumption gives the attacker an edge.

QR login hijacking (QRLjacking)

Some services let users sign in by scanning a QR Code with a trusted mobile app. Attackers target that workflow by copying the login code and presenting it in another context. If a victim scans the fraudulent version, the attacker may gain access to the live session.

This method targets convenience itself. The faster the workflow feels, the less time some users spend verifying the context around the scan. When the process feels routine, people may forget to ask whether the code came from the real source.

That risk matters for businesses that use QR-based login, access control, or internal sign-in flows, as these present potential vulnerabilities. A fast experience still needs clear trust signals. Without them, convenience can become a weakness.

Baiting attacks

Baiting attacks push people to act on curiosity or urgency. In one type, a QR Code promises a prize or a discount. Another claims that a delivery failed and demands immediate action. Each message tries to replace careful thinking with emotion.

Many scams succeed because the victim feels rushed or tempted. QR Codes simply give that pressure a compact delivery method. A scammer does not need a long message when a scan can move the target straight to a fake page.

What is QR Code phishing (quishing)?

QR Code phishing, or quishing, hides a malicious URL inside a scannable code. The attacker then places that code where a target is likely to trust it. That could mean an email, a social post, a sign in a public space, or a printed handout.

The attack usually follows a simple pattern. First, the scammer creates a QR Code that points to a fraudulent site. Next, the scammer distributes the code in a believable context. Then a user scans the code and lands on a fake page. Finally, the site collects credentials, payment details, or other private information. In some cases, it also prompts the download of malware.

What makes quishing effective is the delay between trust and verification. A person often decides to scan before they see the full destination. That split second gives the attacker an advantage.

Email campaigns now use QR Codes more often for the same reason. A traditional phishing email often exposes a suspicious link in plain sight. A QR Code can sidestep some of that scrutiny because it embeds the harmful destination in an image. The user then completes the risky action on a mobile device, where small screens can make inspection harder.

For businesses, quishing creates two problems at once. It raises a direct security risk for employees and customers. It also chips away at user confidence in legitimate QR Code campaigns. When people start to wonder whether a code is real, every scan faces more friction.

Why QR Code scams are increasing

QR Codes now appear almost everywhere. Restaurants use them for menus. Retailers use them on shelves and packaging. Hotels use them for guest information. Brands use them in direct mail and event signage. That everyday presence trains people to treat scanning as a normal step.

Attackers, often referred to as hackers, follow habits. When the public adopts a behavior at scale, scammers look for ways to exploit it. QR Codes feel familiar. They work across physical channels and digital channels. They also move users quickly onto mobile devices, where fast decisions often replace careful review.

Trust also plays a major role. Consumers often connect QR Codes with legitimate brands because they see them in stores, lobbies, and official emails. A scammer only needs to copy that setting well enough to earn one scan.

At the same time, phishing campaigns keep evolving. Attackers no longer rely only on text links or fake attachments. They test new formats that slip past filters and attract attention. QR Codes fit that goal well. A code can turn a static image into a hidden path toward credential theft.

As more businesses build QR Codes into routine experiences, secure implementation matters even more. Awareness helps people protect themselves. Better design and monitoring help brands protect trust at scale.

Best practices for safer QR Code use

Safer QR Code use starts with a simple mindset: Pause before you trust. The scan takes a second. A quick review can save far more than a second.

Verify the legitimacy of the QR Code

Start with context. Ask where the code appears and why it appears there. A legitimate brand usually supports a QR Code with recognizable colors, clear instructions, and a consistent message. A random code with no explanation deserves skepticism.

Physical condition also matters. If a code looks like someone placed a sticker over another code, do not scan it. If the surrounding sign appears tampered with, walk away and report it to the business.

Preview the destination URL

Most smartphones now show a link preview before they open the page. Use that moment. Check the domain carefully. Look for spelling tricks, extra characters, or brand names that almost match the real thing.

This is where branded links can help. A recognizable branded link generated via a secure URL Shortener gives users a stronger signal than a generic destination. It does not replace caution, but it does support confidence when the setting also looks legitimate.

Avoid unnecessary third-party scanning apps

Your phone probably already includes a QR scanner in the native camera app. Stick with that feature when possible. Unknown scanning apps can pose privacy or security risks, especially when they request more permissions than the job requires.

Keep mobile devices secure

A secure device gives you a stronger safety net. Install operating system updates promptly. Use trusted security tools that fit your needs. Keep your login habits strong.

These steps will not stop every scam, but they can reduce the damage when something suspicious slips through. Strong device hygiene supports safer scanning.

Avoid sharing sensitive information

A legitimate QR Code destination may ask you to sign in or complete a task. Even so, you should slow down when a page requests a password, payment information, or personal data right away. Review the domain. Review the design. Review the context. If anything feels off, leave the page and navigate to the official site another way.

How businesses can build trust with secure QR Codes

Businesses do not control every scam, but they do control the experience they create. That experience shapes whether a customer feels confident enough to scan.

Use branded QR Codes

Branded QR Codes look more trustworthy because they connect the code to a known visual identity. A logo, a familiar color palette, and a polished frame all help people recognize that the code belongs to a real business. Bitly Codes make customization easier, helping brands create a more credible first impression.

Branding also lowers hesitation. When customers see a QR Code that fits the rest of the campaign, the experience feels more intentional. That consistency matters in crowded environments where people make quick choices.

Use trusted links and domains

The destination matters just as much as the design. When brands use recognizable domains and clean, short links, users get a clearer signal that the scan will take them to a legitimate destination. Bitly Links support branded links and custom domains, which help reduce hesitation and strengthen brand recognition.

That clarity supports security and performance. When people trust the destination, they feel more comfortable taking the next step. That may mean reading product information, completing a form, or accessing a support resource.

Monitor engagement for suspicious activity

Monitoring adds another layer of protection. If a printed QR Code suddenly stops driving scans, a brand should investigate. If scans spike from an unexpected location, that shift deserves a closer look. Analytics monitoring cannot prevent every threat, but it can help teams spot unusual patterns before a problem grows.

That same visibility also improves legitimate campaigns. For example, QR Codes for hotel guest safety procedures show how brands can use QR Codes to share critical information in a clear and responsible way. When teams pair that use case with tracking and regular audits, they support both safety and performance.

Regular inspections matter, too. If your team uses public signage, check those QR Codes often. Confirm that the printed code still leads to the intended destination. Remove damaged materials quickly.

Businesses exploring access control can also learn from examining the arguments for QR Codes vs fobs for gym security. That comparison shows how branded digital access can improve convenience while still supporting secure workflows. When a QR Code solves a real problem and presents a trustworthy experience, people feel more comfortable using it.

Build trust and safety into every QR Code experience

QR Codes remain one of the smartest ways to connect physical touchpoints with digital action. They make it easy to move from a package, a display, or a sign to the next step in a customer journey. That value will keep growing. So will the need for thoughtful security.

Threats like quishing and cloning deserve attention, but they should not push brands away from QR Codes. They should push brands toward better implementation. Branded design helps. Trusted links help. Monitoring helps. Clear context helps. Bitly helps organizations build that experience with customizable Bitly Codes, trusted Bitly Links, and engagement insights that support smarter decisions.

Are you ready to create QR Code campaigns that strengthen trust while improving performance? Get started with Bitly today and explore how you can securely expand your brand.

FAQs

Are QR Codes safe to scan?

QR Codes are generally safe when they come from a trusted source and point to a legitimate destination. Before you open a scanned link, review the URL preview and check whether the code appears in a credible context with recognizable branding.

What is QR Code phishing (quishing)?

QR Code phishing hides a malicious link inside a QR Code. After a person scans the code, the scam sends them to a fake website that tries to steal credentials, payment details, or other private information.

How can businesses make QR Codes safer for customers?

Businesses can make QR Codes safer by using branded QR Codes, trusted domains, and secure link infrastructure. They should also monitor scan activity and inspect physical placements regularly for tampering.

What should you do before scanning a QR Code?

Before you scan, look at the setting, the branding, and the condition of the code. After you scan, review the destination carefully and avoid sharing personal information on any page that feels suspicious.